Jakarta, 27 Juli 2025 — Tahun 2025 menjadi saksi meningkatnya ancaman digital yang tak lagi menyerang langsung ke target utama, melainkan lewat jalur yang lebih tersembunyi—vendor dan partner bisnis. Serangan ini di kenal sebagai supply chain attack, di mana pelaku menyusup melalui pihak ketiga yang terhubung dalam sistem operasional perusahaan.

Dengan semakin kompleksnya ekosistem bisnis digital, kolaborasi antara perusahaan dengan pihak luar seperti penyedia perangkat lunak, penyedia layanan TI, dan logistik menjadi hal yang lumrah. Sayangnya, celah keamanan dari salah satu mitra ini bisa menjadi pintu masuk empuk bagi pelaku serangan siber.

Apa Itu Supply Chain Attack dan Mengapa Berbahaya?

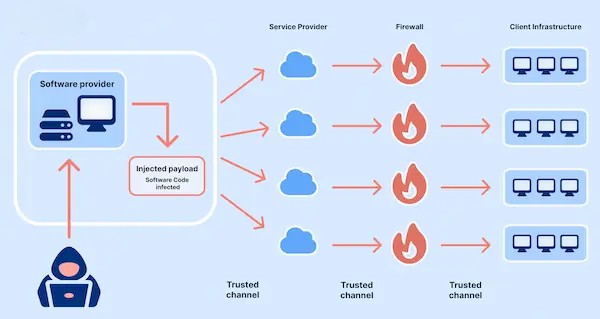

Supply chain attack adalah serangan siber yang menargetkan jaringan perusahaan melalui sistem atau layanan yang berasal dari pihak ketiga. Contohnya, ketika perusahaan menggunakan perangkat lunak pihak ketiga yang ternyata telah disusupi malware sejak awal. Ketika perangkat lunak ini di instal atau di jalankan, sistem internal perusahaan otomatis ikut terinfeksi.

Jenis serangan ini sulit terdeteksi karena pelaku biasanya menyusup jauh sebelum sistem digunakan. Bahkan, beberapa kasus baru terungkap setelah berbulan-bulan atau bahkan bertahun-tahun. Ini membuat supply chain attack menjadi salah satu ancaman paling berbahaya di dunia digital saat ini.

Vendor dan Partner: Pintu Belakang yang Sering Terabaikan

Banyak perusahaan merasa sudah memiliki sistem keamanan yang kuat secara internal. Tapi bagaimana dengan keamanan dari vendor atau partner mereka? Di sinilah letak celahnya.

Vendor TI yang tidak mengupdate sistem mereka, penyedia logistik yang menggunakan sistem lama, atau partner bisnis yang tidak mematuhi standar keamanan global bisa menjadi “pintu belakang” bagi penyerang. Dan ketika satu pintu terbuka, seluruh jaringan bisa ikut terpapar.

Langkah-Langkah Pencegahan Supply Chain Attack

Menghadapi ancaman ini, perusahaan tidak bisa hanya mengandalkan firewall dan antivirus. Berikut beberapa langkah yang bisa diterapkan:

- Audit keamanan vendor secara rutin.

- Terapkan multi-factor authentication (MFA) untuk akses eksternal.

- Minta seluruh mitra bisnis mematuhi standar ISO/IEC 27001.

- Gunakan sistem deteksi ancaman berbasis AI untuk memantau aktivitas mencurigakan.

- Terapkan prinsip least privilege access agar akses data dibatasi hanya untuk yang benar-benar perlu.

Penutup: Saatnya Evaluasi Koneksi Digital Anda

Serangan tidak selalu datang dari depan. Di era digital yang saling terhubung, justru serangan dari belakang—melalui vendor atau partner bisnis—yang paling mengejutkan dan merugikan.

Mulailah dengan mengevaluasi semua hubungan digital Anda. Apakah mitra bisnis Anda sudah memiliki sistem keamanan yang setara? Apakah Anda memiliki prosedur ketika salah satu pihak ketiga mengalami kebocoran data? Jangan tunggu hingga serangan terjadi untuk memperketat pengawasan.

Tinggalkan Balasan